Analista de Ciberseguridad (Gobernanza)(Gratis)

Como les va amigos? Hoy les traigo una página de cursos, el cual lo encontré y lo estoy haciendo.

Aprovechen que es gratuito!

Cuando lo termine le estaré diciendo mi opinión sobre este curso.

Enlace de la página:

Competencias Evaluadas

- Estructura organizativa

- Principios de gobernanza

- Maximización del valor de la innovación y la tecnología

- Niveles de participación asociados a roles

- Definición de soluciones de TI

- Gestión de riesgos de implementación de gobernanza de TI

- Identificación de necesidades de recursos humanos

- Alineación de decisiones de innovación y tecnología con estrategias y objetivos empresariales

- Evaluación de la capacidad del proceso

- Capa de Red

- Ataque de Hombre en el Medio

- Implementación de cifrado en correos electrónicos

- Política de contraseñas robustas

- Necesidad de cambiar la contraseña periódicamente

- Tomar medidas inmediatas para minimizar el daño de la fuga de información

- Verificar la URL y el remitente del correo electrónico

- Confidencialidad, integridad y disponibilidad de la información

¡Directrices para el examen!

3 years ago

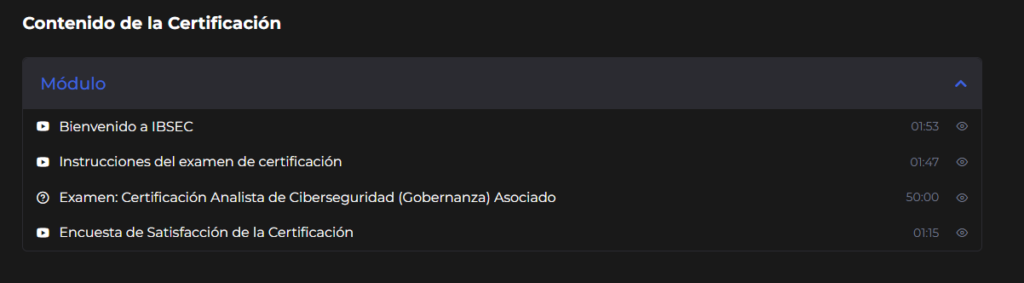

La certificación IBSEC tiene como objetivo validar las habilidades y conocimientos ya adquiridos por el profesional, atestiguando así el dominio del tema abordado.

Para obtener la puntuación necesaria para la aprobación, recomendamos que estudie los temas abordados en los requisitos de la certificación y busque la máxima práctica posible.

Para invertir en nuestro curso que incluye video clases, cuestionarios, misiones prácticas y mentorías en línea en vivo con un grupo de alumnos, que te habilitarán para el mercado laboral y también para obtener esta certificación, acceda aquí. LINK https://www.ibsec.com.br

La experiencia sigue siendo el factor decisivo en las contrataciones, pero tener una buena formación y certificaciones de ciberseguridad ha sido un factor determinante en la definición de la remuneración y contratación.

Recomendamos que, antes de comenzar el examen, elija un lugar tranquilo y donde pueda concentrarse al máximo en la comprensión de la pregunta y la mejor respuesta para cada caso.

¡Le deseamos éxito!

Att: Coordinación

Fuente: https://ibsec.com.br/